2 grudnia 2022

Jak i po co kontrolować kanały dystrybucji danych w firmie?

Zapewnienie bezpieczeństwa danych w firmie nie należy do najprostszych zadań - w końcu różni pracownicy codziennie wykonują setki operacji na kluczowych dla firmy plikach. Sama ochrona danych musi zatem uwzględniać kontrolę tzw. kanałów dystrybucji danych oraz tego, co z danymi robią pracownicy. Jak odpowiednio kontrolować kanały dystrybucji danych w firmie, aby nie ingerować w pracę pracowników? Jakie są najpopularniejsze kanały dystrybucji danych? Odpowiedzi znajdziesz w tym artykule.

Po co kontrolować kanały dystrybucji danych

Najczęstszym powodem wycieku danych są niedbałe działania pracowników, wynikające np. z błędnej wysyłki e-maila z danymi wrażliwymi firmy lub z powodu brak lojalności wobec obecnego pracodawcy. Według raportu Instytutu Ponemon liczba wycieków w wyniku nierozważnego lub celowego działania pracowników wzrosła aż o 44% w ciągu ostatnich 2 lat. Z kolei National Cyber Security Alliance podaje, że 60% firm bankrutuje w ciągu 6 miesięcy od istotnego naruszenia bezpieczeństwa danych. Zagrożenie związane z wyciekiem danych stanowią również pracownicy planujących zmianę pracy. W wielu przypadkach w zamian za posadę w nowej firmie oferują dostęp do klientów przedsiębiorstwa, w którym aktualnie pracują. Do takich sytuacji bardzo często dochodzi w branży spedycyjnej, finansowej, firmach medycznych czy motoryzacyjnych. Jak ochronić zatem firmowe dane przed roztargnionymi lub złośliwymi pracownikami? Ważne jest nie tylko zabezpieczenie danych, ale także świadomość jakimi kanałami pracownicy przesyłają ważne dla firmy pliki i kontrola tych kanałów. Posiadając taką wiedzę, a także stosując odpowiednie narzędzia np. rozwiązania DLP (data leak prevention), czyli zapobiegające wyciekom danych, jesteś w stanie monitorować i kontrolować to, co dzieje się z danymi. W ten sposób zyskujesz również dostęp do informacji czy i kiedy doszło w Twojej firmie do ewentualnego wycieku danych.

Najpopularniejsze źródła dystrybucji danych w firmie

Zanim jednak dowiesz się jak odpowiednio kontrolować kanały dystrybucji danych, a także poznasz najważniejsze zasady, które pomogą Ci zapanować nad bezpieczeństwem wrażliwych plików warto zastanowić się, jakich kanałów do przesyłania danych używają Twoi pracownicy. Poniżej znajdziesz listę narzędzi, które najczęściej są wykorzystywane do przesyłania plików. Zastanów się: czy korzystanie z któregoś z nich są zabronione w Twojej firmie? Czy Twoi pracownicy na komputerach służbowych mają wprowadzone pewne ograniczenia, umożliwiające im korzystanie z poniższych kanałów dystrybucji? W jaki sposób najczęściej otrzymujesz firmowe dane np. raporty od swoich pracowników?

Najpopularniejsze kanały dystrybucji danych w firmach:

- e-mail,

- pamięć przenośna (USB, karty pamięci),

- aplikacje do przesyłania i skanowania dokumentów,

- komunikatory online (Microsoft Teams, Messenger, WhatsApp),

- pamięć w chmurze (Google Drive, OneDrive),

- strony internetowe umożliwiające przesyłanie plików (wetransfer),

- drukarki,

- nadajniki umożliwiające komunikację bezprzewodową krótkiego zasięgu (Bluetooth, AirDrop).

Aby zapanować nad bezpieczeństwem wrażliwych danych w swojej firmie, a także kontrolować to jakimi kanałami pracownicy przesyłają dane, poznaj kilka zasad, które warto wdrożyć w życie organizacji.

- Wyznacz dozwolone i bezpieczne kanały dystrybucji danych w swojej firmie.

Zablokuj na komputerach służbowych możliwość korzystania z kanałów przesyłania danych, które nie zostały przez Ciebie wybrane - pomoże Ci w tym administrator IT lub firma zajmująca się outsourcingiem IT. - Wprowadź zasadę, która będzie zobowiązywać Twoich pracowników tylko i wyłącznie do korzystania z komputerów służbowych w celu świadczenia pracy.

Ustaw ograniczenia na stronach związanych z rozrywką, mediach społecznościowych, stronach e-commerce. - Wprowadź ograniczenia użytkowania drukarek.

Każdy komputer służbowy powinien mieć dostęp tylko do wyznaczonych drukarek w Twojej organizacji. Wszelkie zmiany bądź dodanie dodatkowej drukarki powinny być koordynowane przez administratora IT. - Wprowadź jasne zasady dotyczące bezpieczeństwa danych cyfrowych.

Wśród nich powinny znaleźć się takie wytyczne, jak:- konieczność blokowania komputera, telefonu w przypadku nawet chwilowego odejścia od sprzętu służbowego,

- zakaz korzystania z publicznej sieci Wi-Fi,

- konieczność korzystania z VPN poza firmą,

- przestrzeganie polityki czystego pulpitu kluczowe dla firmy pliki nie powinny być widoczne na pulpicie,

- szyfrowanie wrażliwych plików firmy.

Jak łatwo i nieinwazyjnie kontrolować kanały dystrybucji danych

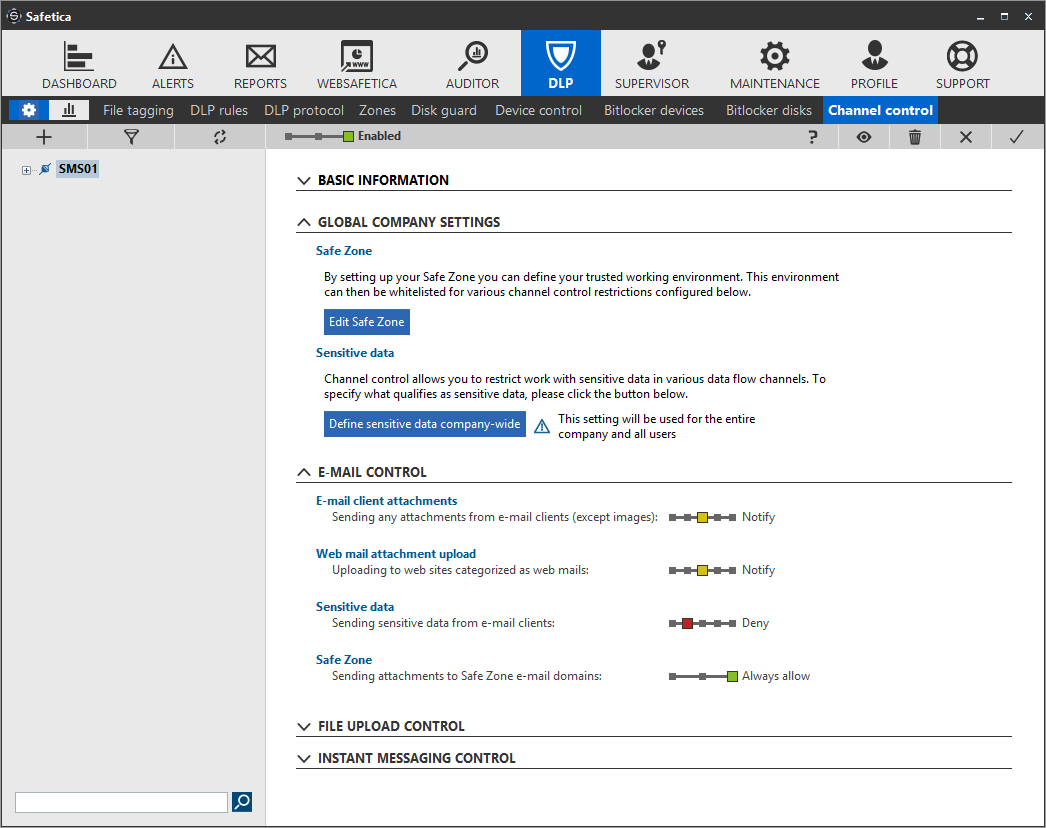

Kompleksowe bezpieczeństwo danych zapewniają rozwiązania DLP, czyli zapobiegające wyciekom danych. Przykładem takiego rozwiązania jest Safetica One, która dzięki funkcji Channel Control, umożliwia niezwykle łatwe i szybkie monitorowanie różnych kanałów przepływu danych w Twojej firmie, a także nadawanie im ograniczeń. Wystarczy kilka kliknięć byś miał wgląd w to, jakie dane, kiedy i gdzie są przesyłane w Twojej firmie. Safetica One potrafi m.in. wysłać powiadomienia do pracownika o ryzykownym działaniu np. kiedy wysyła e-mail z plikiem wrażliwym. Pracownik w takiej sytuacji ma prawo anulować takie działanie lub je zatwierdzić. Decyzja o wykonaniu operacji należy do niego, jednak ślad po tym działaniu od razu zostaje w systemie, umożliwiając weryfikację czynności wykonanych przez pracownika. Za pomocą kopii zapasowych przesłanych plików, tworzonych przez mechanizm shadow copy możesz sprawdzić, jakie dane wysłał Twój pracownik. Ponadto Safetica umożliwia również blokowanie ryzykowanych działań na stacjach roboczych pracowników, które mogą doprowadzić do wycieku danych.

Mateusz Piątek

senior product manager Safetica / Holm Security / Senhasegura

Masz pytania?

Skontaktuj się ze mną:

piatek.m@dagma.pl

532 570 255

Skuteczna ochrona przed wyciekiem danych

Podobne wpisy: