21 maja 2024

Cyberwojna trwa w najbardziej zapalnych regionach świata - najnowszy raport ESET

To, że cyberataki stanowią istotną część trwającej w Ukrainie wojny, jest już dla wszystkich oczywiste. Jak pokazuje najnowszy raport ESET APT Activity Report Q4 2023 - Q1 2024, cyberwojna nie stanowi ewenementu, a raczej stały element współczesnych działań wojennych. Wszędzie tam, gdzie rośnie temperatura konfliktu, równolegle z konwencjonalnymi siłami zbrojnymi, zaczynają działać cyberprzestępcy. Obecnie są szczególnie aktywni w Ukrainie, Izraelu oraz na Tajwanie. Na terenie Europy również bardzo aktywnie działają grupy szpiegowskie z Rosji i Chin.

Po ataku Hamasu na Izrael w październiku 2023 r. i podczas trwającej wojny w Gazie ESET wykrył znaczny wzrost aktywności ze strony grup cyberprzestępczych związanych z Iranem. Grupy powiązane z Rosją skupiły swoją działalność na szpiegostwie w Unii Europejskiej i atakach na Ukrainę. W ciągu ostatnich sześciu miesięcy badacze ESET zaobserwowali również liczne kampanie prowadzone przez chińskie grupy, wymierzone w różne cele na Tajwanie, gdzie w styczniu odbyły się wybory prezydenckie.

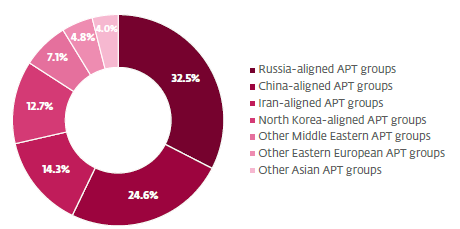

Źródła wszystkich przeanalizowanych ataków

Celem większości kampanii były instytucje rządowe i określone branże, na przykład nieustannie nękana atakami ukraińska infrastruktura krytyczna. Europa doświadczyła zróżnicowanych ataków ze strony wielu różnych podmiotów. Grupy sprzymierzone z Rosją coraz mocniej koncentrują się na szpiegostwie w Unii Europejskiej, ale również organizacje związane z Chinami ewidentnie interesują się UE, utrzymując tu swoją stałą obecność

Jean-Ian Boutin,

Director of Threat Research w ESET

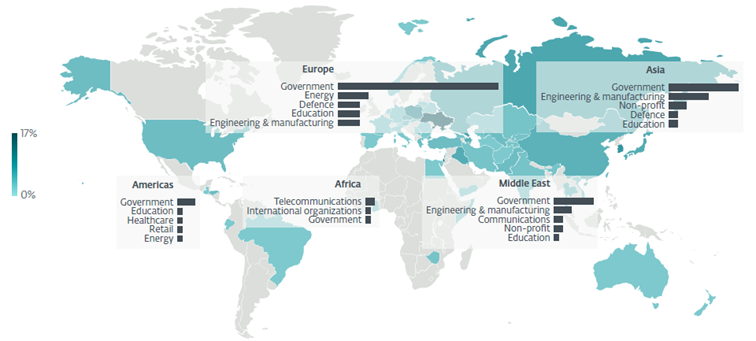

Cele ataków na poszczególnych kontynentach

Rosyjskie grupy szpiegowskie koncentrują się na celach rządowych i sektorach kluczowych, takich jak np. energetyczny, obronny, NGO, edukacyjny czy telekomunikacyjny.

Poza tym prowadzą również szeroko zakrojone działania dezinformacyjne i psychologiczne jak np. odkryta przez badaczy ESET kampania Operation Texonto. Jej celem było rozpowszechnianie fałszywych informacji o rosyjskich protestach wyborczych i sytuacji wojennej w Charkowie, aby zwiększać niepewność wśród Ukraińców i Ukrainek, zarówno w kraju, jak i za granicą. W marcu atakujący próbowali również podszyć się pod zespół Aleksieja Nawalnego, aby zdezorganizować protest jego zwolenników.

W Tajwanie grupa SparklingGoblin zaatakowała telewizję, a bardzo aktywna Flax Typhoon obrała za cel organizacje rządowe, ale także firmę konsultingową, firmę zajmującą się oprogramowaniem do rezerwacji podróży oraz organizacje z branży farmaceutycznej i elektronicznej.

Śledząc zagrożenia związane z Iranem, badacze ESET zaobserwowali gwałtowny wzrost aktywności po ataku na Izrael 7 października 2023. Zwiększona aktywność koncentrowała się na dwóch głównych działaniach: kradzieży danych uwierzytelniających oraz na kolejnych atakach mających na celu uszkodzenie, zniszczenie systemów i destabilizację funkcjonowania organizacji. Warto zauważyć, że współmiernie do wzrostu liczby ataków spadła ich skuteczność i jakość operacyjna wykorzystywanych w nich narzędzi.

Znając skalę działań cyberprzestępczych i cyberszpiegowskich, powinniśmy być bardzo ostrożni. Ważnymi celami cyberprzestępców są oczywiście elementy infrastruktury krytycznej czy instytucje rządowe. Nie możemy jednak zapominać, że jednym z ich głównych założeń jest sianie dezinformacji i paniki. Musimy zwracać szczególną uwagę na to, co czytamy i oglądamy, a przede wszystkim, którym źródłom informacji ufamy

Kamil Sadkowski,

analityk laboratorium antywirusowego ESET

Bartosz Różalski

senior product manager ESET

Masz pytania?

Skontaktuj się ze mną:

rozalski.b@dagma.pl

32 259 11 37

Polecane wydarzenia: