30 stycznia 2025

Mroczny świat wycieków haseł - jak sprawdzić, czy padłeś ich ofiarą

Wyciek danych uwierzytelniających staje się coraz powszechniejszym problemem, a ustalenie, czy Twoje klucze do cyfrowego królestwa zostały ujawnione, może być trudne – chyba że wiesz, gdzie szukać.

W połowie ubiegłego roku ukazał się raport opisujący „matkę wszystkich wycieków” – a dokładniej, wyciek ogromnej kompilacji danych skradzionych podczas licznych ataków na różne firmy i usługi internetowe, w tym LinkedIn i Twittera (obecnie X). Podobno baza danych zawierała aż 26 miliardów rekordów, obejmujących szeroki zakres wrażliwych informacji, w tym dane rządowe i dane logowania użytkowników.

Nie jest to pierwszy przypadek, gdy ogromna ilość danych użytkowników stała się publicznie dostępna, ale skala tego wycieku przewyższyła wszystkie dotychczas znane incydenty (i ich kompilacje). Wystarczy wspomnieć, że słynny wyciek danych z Cam4 w 2020 roku ujawnił prawie 11 miliardów rekordów różnego rodzaju, a naruszenie bezpieczeństwa Yahoo w 2013 roku naraziło na szwank wszystkie trzy miliardy kont użytkowników. Nie zapominajmy również o tzw. Collection No. 1, która trafiła do internetu w 2019 roku, ujawniając 773 miliony loginów i haseł skradzionych z różnych organizacji, po czym w ciągu kilku tygodni pojawiły się kolejne cztery podobne „kolekcje”.

Co to oznacza dla nas? Kluczową lekcją jest to, że nawet jeśli stosujesz rygorystyczne środki bezpieczeństwa, Twoje dane logowania mogą trafić do takich zbiorów w wyniku naruszeń bezpieczeństwa w dużych firmach. Rodzi to pytanie – jak sprawdzić, czy Twoje dane zostały naruszone?

Zgłoszenia firmowe

Firmy mogą podlegać określonym regulacjom prawnym, które zobowiązują je do ujawniania incydentów związanych z cyberatakami i niezałatanymi lukami w zabezpieczeniach. W USA, na przykład, spółki notowane na giełdzie są zobowiązane do zgłaszania „istotnych” incydentów cybernetycznych do Amerykańskiej Komisji Papierów Wartościowych i Giełd (SEC) w ciągu 96 godzin od ich wystąpienia.

Co to oznacza dla zwykłych użytkowników? Taka przejrzystość może pomóc budować zaufanie klientów oraz informować ich o naruszeniach danych. Firmy zwykle powiadamiają użytkowników o wyciekach za pomocą e-maili, ale ponieważ zgłoszenia do SEC są publiczne, możesz dowiedzieć się o incydentach z innych źródeł, takich jak raporty prasowe.

Czy moje dane zostały skompromitowane?

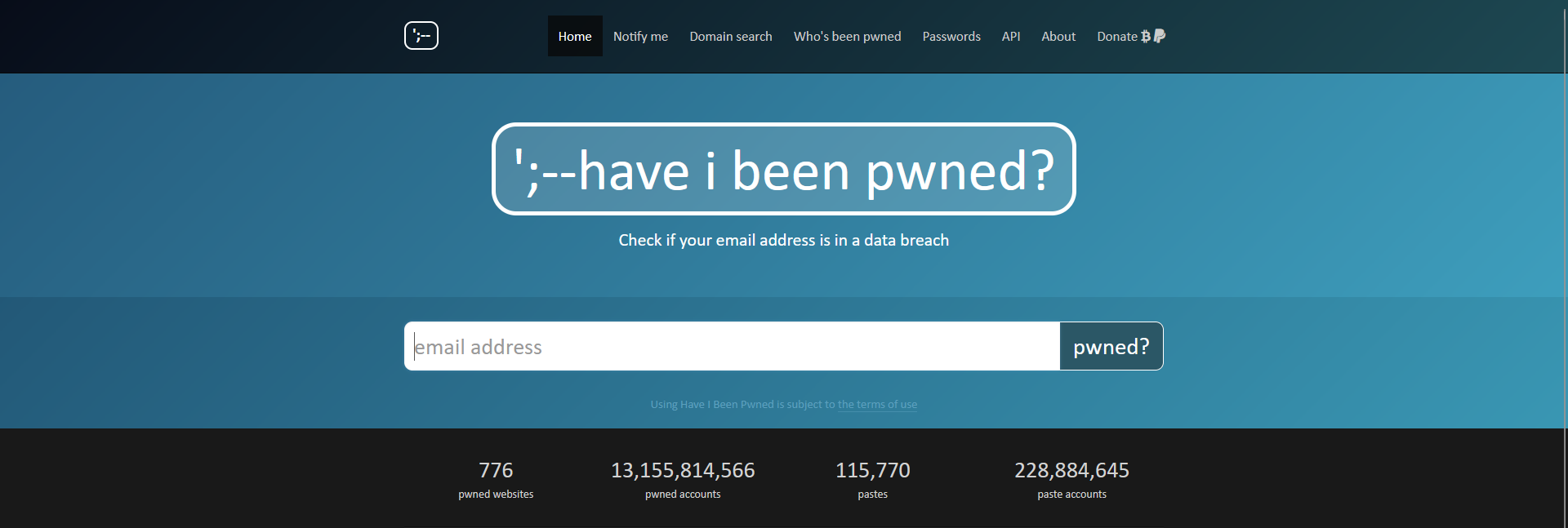

Najprostszym sposobem na sprawdzenie, czy Twoje dane, np. adres e-mail lub hasło, znalazły się w wycieku danych, jest odwiedzenie strony haveibeenpwned.com. Strona ta oferuje darmowe narzędzie, które informuje o wystąpieniu Twoich danych w znanych wyciekach.

Zarówno adresy e-mail, jak i hasła można sprawdzić na stronie haveibeenpwned.com za pomocą prostego zapytania wyszukiwania.

Wystarczy wpisać swój adres e-mail, kliknąć „pwned?” i otrzymasz informację o tym, czy Twoje dane zostały ujawnione, a także, w którym wycieku miało to miejsce. Zielony komunikat oznacza brak wycieku, natomiast czerwony informuje, gdzie Twoje dane się pojawiły.

Przeglądarki internetowe

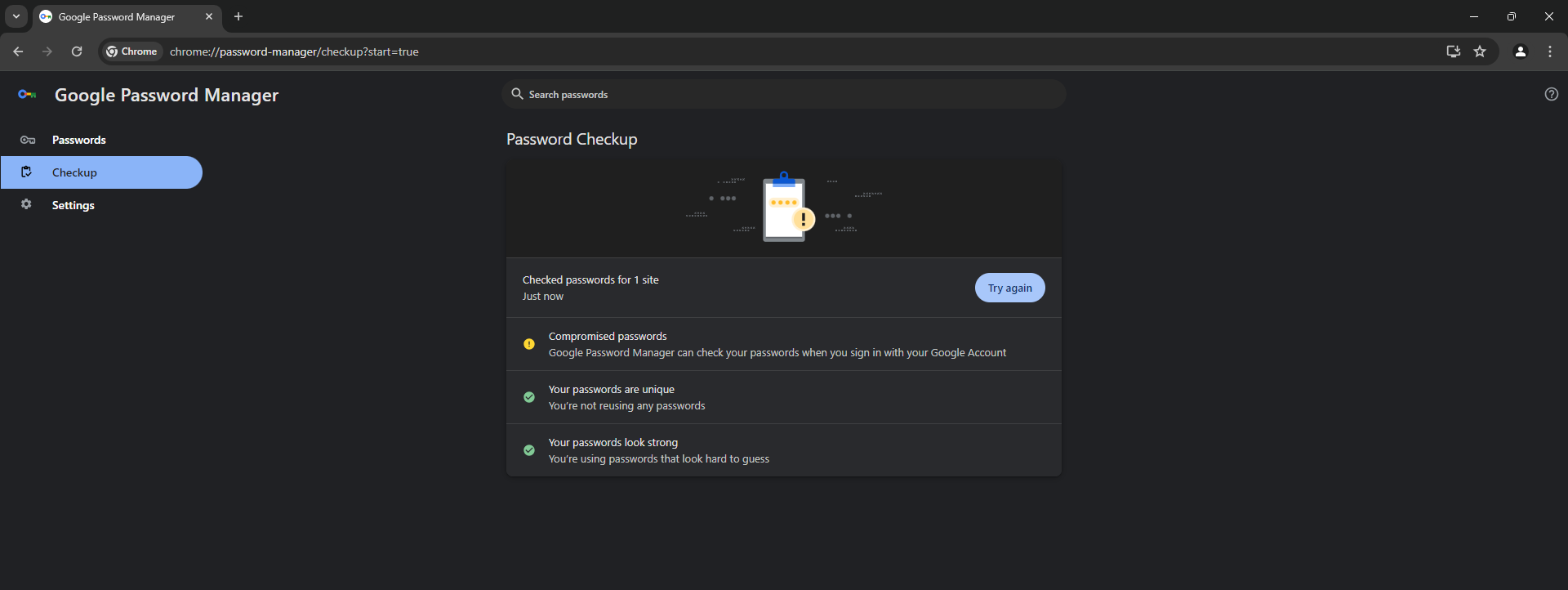

Niektóre przeglądarki, takie jak Google Chrome i Firefox, mogą sprawdzić, czy Twoje hasła znalazły się w znanych wyciekach danych. Chrome może również sugerować silniejsze hasła za pomocą swojego menedżera haseł.

Menedżer haseł w przeglądarce Chrome może być bardzo przydatny do sprawdzenia, czy Twoje dane zostały publicznie ujawnione.

Jednak warto rozważyć użycie dedykowanego menedżera haseł, który oferuje zaawansowane funkcje zabezpieczeń, w tym silne szyfrowanie danych.

Menedżery haseł

Menedżery haseł są nieocenione przy zarządzaniu dużą liczbą danych logowania. Nie tylko bezpiecznie przechowują hasła, ale również generują unikalne i silne hasła dla każdego konta. Warto jednak używać mocnego i łatwego do zapamiętania hasła głównego.

Pamiętaj jednak, że menedżery haseł również mogą stać się celem cyberataków, np. w wyniku ataków credential stuffing lub wykorzystania luk w oprogramowaniu. Mimo to ich zalety, takie jak wbudowane funkcje wykrywania wycieków i integracja z dwuetapową weryfikacją (2FA), przewyższają ryzyko.

Jak zapobiec wyciekom danych?

Jak przeciętny użytkownik internetu może chronić się przed konsekwencjami wycieków danych uwierzytelniających? Oto kilka kluczowych zasad:

- Korzystaj z dwuetapowej weryfikacji (2FA) we wszystkich możliwych serwisach. Najlepiej używać fizycznego klucza bezpieczeństwa lub aplikacji uwierzytelniającej, np. Google Authenticator.

- Nie zapisuj haseł na papierze ani w prostych aplikacjach do notatek.

- Unikaj przechowywania haseł w przeglądarkach, które często zapisują je w postaci zwykłego tekstu.

- Twórz silne hasła, unikając prostych fraz i krótkich ciągów znaków.

- Używaj różnych haseł do różnych kont, aby uniknąć ataków credential stuffing.

- Rozważ przejście na logowanie bezhasłowe, np. przy użyciu kluczy dostępu lub uwierzytelniania biometrycznego.

Zapobieganie wyciekom po stronie firm

Firmy powinny inwestować w zaawansowane narzędzia do wykrywania i reagowania na incydenty. Kluczowe są także:

- Korzystanie z dwuetapowej weryfikacji (2FA)

- Zarządzanie lukami w zabezpieczeniach poprzez regularne aktualizacje.

- Szkolenia z zakresu świadomości cyberbezpieczeństwa dla pracowników.

- Wdrożenie polityki backupów oraz rozwiązania do zapobiegania utracie danych (DLP).

- Silne szyfrowanie danych przechowywanych lokalnie.

Podsumowując, nie ma jednego rozwiązania na ochronę przed wyciekami danych, ale połączenie najlepszych praktyk z zakresu cyberbezpieczeństwa znacznie zmniejsza ryzyko ich konwekwencji.

Bartosz Różalski

senior product manager ESET

Masz pytania?

Skontaktuj się ze mną:

rozalski.b@dagma.pl

32 259 11 37

Podobne wpisy:

Polecane wydarzenia: