23 lutego 2024

Straszyli obywateli Ukrainy jedzeniem gołębi i amputacją nóg. Rosyjska cyberkampania psychologiczna zdemaskowana

Fałszywe informacje o niedoborach leków, ogrzewania i żywności, domeny wykorzystujące nazwisko Aleksieja Nawalnego, komunikaty sugerujące obywatelom Ukrainy dobrowolną amputację nóg i rąk jako sposób na uniknięcie służby wojskowej oraz jedzenie gołębi jako receptę na ewentualne braki produktów – to przekazy nagłaśniane w ramach dezinformacyjnej, psychologicznej kampanii, jaką prowadzili cyberprzestępcy powiązani z Rosją od września 2023 do stycznia 2024. Szokujące działania zdemaskowali eksperci ds. cyberbezpieczeństwa ESET.

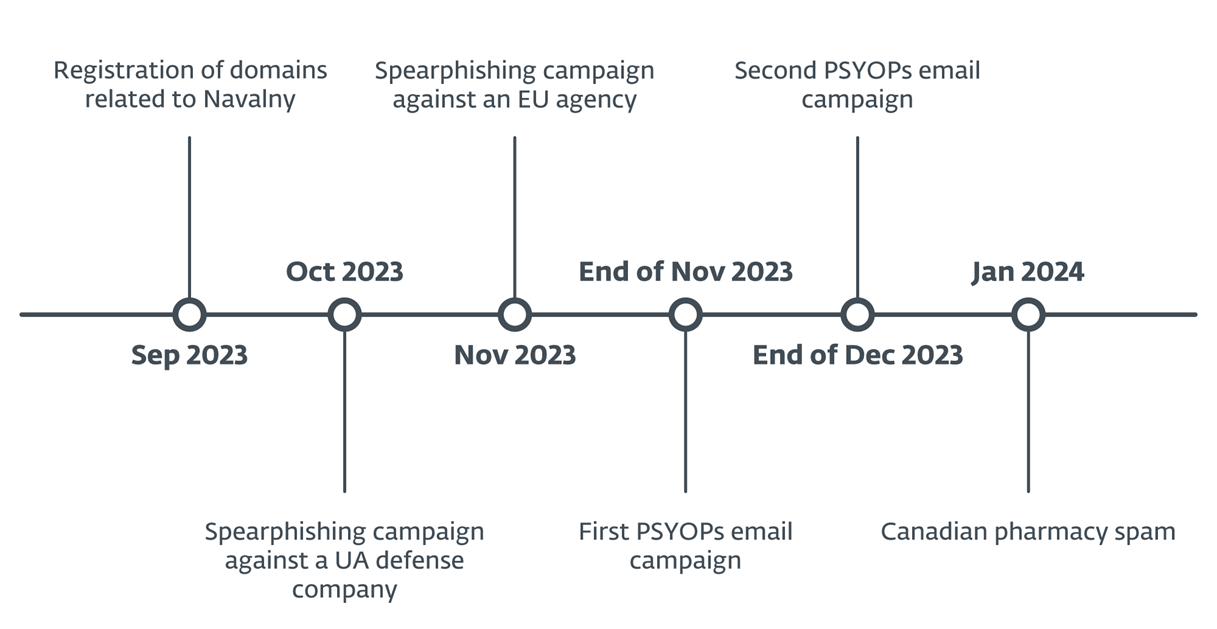

Analitycy ESET wykryli cyberkampanię pod nazwą Operacja Texonto. Objęła ona szereg dezinformacyjnych, psychologicznych działań (PSYOP – ang. psychological operations, pol. operacje psychologiczne), prowadzonych za pośrednictwem spamowych wiadomości e-mail. Za pomocą takich komunikatów związanych tematycznie z wojną, wysyłanych w dwóch falach, powiązane z Rosją ugrupowania próbowały wpłynąć na obywateli Ukrainy i obniżyć ich morale. Pierwsza fala działań miała miejsce w listopadzie 2023 r., a druga pod koniec grudnia 2023 r.

Celem pierwszej fali e-maili dezinformacyjnych Texonto było zasiewanie wątpliwości w umysłach mieszkańców Ukrainy. Przykładowo jeden z e-maili informował, że: „Tej zimy mogą wystąpić przerwy w ogrzewaniu”. Inne, rzekomo wysyłane przez Ministerstwo Zdrowia, dotyczyły niedoborów leków. Jedna z domen, podszywająca się z kolei pod Ministerstwo Polityki Agrarnej i Żywności Ukrainy, zalecała zastąpienie niedostępnych leków ziołami. W kolejnym mailu z tej serii sugerowano jedzenie potraw z gołębi, dołączając do informacji zdjęcia żywego i gotowanego gołębia. Nie wydaje się, aby w tej konkretnej fali komunikatów znajdowały się jakiekolwiek złośliwe linki lub złośliwe oprogramowanie. Bazowała ona przede wszystkim na dezinformacji, miała wpływać na emocje odbiorców, zwiększając ich poziom zaniepokojenia i demotywując. Fałszywe wiadomości wykorzystywały motywy typowe dla rosyjskiej propagandy: przede wszystkim sugerowanie obywatelom Ukrainy, że w czasie wojny grożą im niedobory leków, jedzenia i ogrzewania.

Serwer poczty elektronicznej obsługiwany przez atakujących i używany do wysyłania e-maili został ponownie wykorzystany dwa tygodnie później do wysyłania typowego spamu aptecznego w Kanadzie. Ta kategoria nielegalnych działań jest od dawna popularna w rosyjskiej społeczności cyberprzestępczej. Udało się także ustalić, że w nazwach domen, będących częścią operacji Texonto, wykorzystywano m.in. nazwisko Aleksieja Nawalnego, znanego rosyjskiego przywódcy opozycji, który przebywał w więzieniu i zmarł 16.02.2024 r. Oznacza to, że operacja Texonto prawdopodobnie objęła także ukierunkowane działania pishingowe i dezinformacyjne wymierzone w rosyjskich dysydentów i zwolenników zmarłego przywódcy opozycji.

Około miesiąc po pierwszej fali, analitycy ESET wykryli drugą kampanię e-mailową PSYOP, skierowaną nie tylko do Ukraińców, ale także do mieszkańców innych krajów europejskich. Jej cele były dość losowe, fałszywe informacje trafiły m.in. zarówno do ukraińskiego rządu, jak i włoskiego producenta obuwia. Według danych ESET, w ramach tej fali e-maile otrzymało kilkaset osób. Zawarty w nich przekaz miał jeszcze mocniej wpływać na odbiorców, sugerowano m.in. amputację nogi lub ręki, jako rozwiązanie pozwalające uniknąć wysłania do wojska. Tego typu komunikaty są charakterystyczne dla cyberoperacji psychologicznych prowadzonych podczas konfliktów zbrojnych i mają m.in. na celu podkopywać morale poszczególnych grup.

Ponadto w październiku 2023 r. ESET wykrył ukierunkowaną kampanię phishingową, której celem była ukraińska firma z branży obronnej, a w listopadzie 2023 kampanię skierowaną do agencji UE, wykorzystującą sfabrykowane strony logowania Microsoft. Celem tych działań była kradzież danych uwierzytelniających do kont Microsoft Office 365. Zdaniem analityków ESET, ze względu na podobieństwa w infrastrukturze sieciowej wykorzystywanej we wszystkich tych działaniach, można założyć, że były one powiązane.

Od początku agresji na Ukrainę, grupy sprzymierzone z Rosją, takie jak Sandworm, koncentrowały się na zakłócaniu funkcjonowania ukraińskiej infrastruktury IT za pomocą złośliwego oprogramowania do usuwania danych (ang. wiper). W ostatnich miesiącach zaobserwowaliśmy wzrost liczby operacji cyberszpiegowskich, zwłaszcza prowadzonych przez niesławną grupę Gamaredon. Operacja Texonto to kolejny etap wykorzystywania technologii do wywierania wpływu na przebieg wojny

Matthieu Faou,

badacz ESET, który odkrył Operację Texonto

Eksperci ESET podkreślają, że kompilacja działań szpiegowskich, operacji dezinformacyjnych i fałszywych wiadomości o tematyce farmaceutycznej może przypominać działania Callisto, dobrze znanej grupy cyberszpiegowskiej, sprzymierzonej z Rosją. Niektórzy jej członkowie zostali oskarżeni przez Departament Sprawiedliwości USA w grudniu 2023 r. Callisto atakuje urzędników rządowych, pracowników ośrodków doradczych i organizacje związane z wojskiem za pośrednictwem witryn zaprojektowanych tak, aby naśladować popularnych dostawców usług w chmurze. Grupa prowadziła także operacje dezinformacyjne, takie jak rzekomy wyciek dokumentów tuż przed wyborami powszechnymi w Wielkiej Brytanii w 2019 r. Przy pomocy swojej starej infrastruktury sieciowej kieruje także do fałszywych domen farmaceutycznych.

Chociaż istnieje kilka zasadniczych podobieństw między operacjami Texonto i Callisto, nie znaleźliśmy żadnego technicznego punktu styku. Obecnie nie przypisujemy więc operacji Texonto żadnemu konkretnemu ugrupowaniu cyberprzestępczemu. Biorąc jednak pod uwagę techniki, taktyki, procedury (TTP), wycelowane działania i rozpowszechniane komunikaty, z dużą pewnością można założyć, że działania te prowadziła grupa sprzymierzona z Rosją

Matthieu Faou,

badacz ESET

Produkty i badania firmy ESET od wielu lat chronią ukraińską infrastrukturę IT. Od rozpoczęcia rosyjskiej inwazji w lutym 2022 r., dział badawczy ESET zapobiegł znacznej liczbie ataków przeprowadzonych przez grupy sprzymierzone z Rosją i przeanalizował je. Szersze informacje na temat zdemaskowanej kampanii znaleźć można na blogu ESET.

Chronologiczny przebieg Operacji Texonto:

Bartosz Różalski

senior product manager ESET

Masz pytania?

Skontaktuj się ze mną:

rozalski.b@dagma.pl

32 259 11 37

Polecane wydarzenia: