31 stycznia 2022

Oszustwa "na InPost" przeniosły się z telefonów do skrzynek e‑mail

Pod koniec ubiegłego roku specjaliści ds. cyberbezpieczeństwa ostrzegali przed fałszywymi wiadomościami, w których oszuści podszywali się pod operatora pocztowego InPost. Ofiara otrzymywała SMS o zatrzymaniu paczki z tytułu niedopłaty niewielkiej kwoty. Aby „odblokować” przesyłkę niezbędne było kliknięcie w link i podanie danych logowania do bankowości. W efekcie można było stracić wszystkie środki z konta, do którego dane zostały podane.

Obecnie oszuści zmienili kanał, przez który rozsyłają tego typu informacje. Jak przekazują eksperci ESET, od 12 stycznia ESET blokuje jako phishingową stronę "inpost[-]sledzenie[-]przesylek[.]com", ale wielu odbiorców nadal otrzymuje kierujące na nią wiadomości e-mail.

Jak wygląda wiadomość od cyberprzestępców?

„Drogi Kliencie,

Informujemy, źe przesyłka 2938 **** 7463 opuściła nasze magazyny, ale nie mozna jej dostarczyć w przewidywanym terminie z powod nieprawidłowego adresu dostany.

Preewidywana data dostawy : 20.01.2022 / 11:30 — 15:00

Aby otrzymać ja w przewidywanym terminie, prosimy o podanie prawidłowego adresu i wniesienie nowej opłaty za dostawę (1,59 zł)

WYPEŁNIJ MÓJ KOMPLETNY ADRES DOSTAWY”

Tak brzmi treść wiadomości rozsyłanej przez oszustów [pisownia oryginalna].

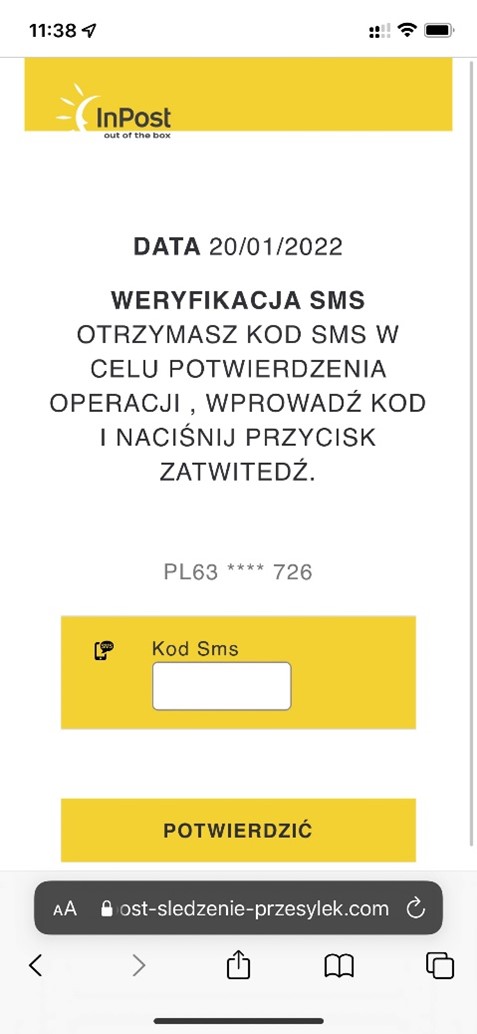

To dość regularny typ phishingu wykorzystujący markę InPost. Po kliknięciu w link znajdujący się w mailu użytkownik przenoszony jest do fałszywej strony, która wyłudza dane karty płatniczej oraz jednorazowy kod z wiadomości SMS. Na zakończenie procedury użytkownik otrzymuje komunikat "Ta karta nie jest akceptowana. Użyj innej karty.", co ma skłonić go do powtórzenia procedury i podania danych kolejnej karty. Choć serwis, do którego kieruje korespondencja od oszustów, wykorzystuje elementy graficznej identyfikacji firmy InPost, to komunikat napisany jest sztucznym językiem i zawiera liczne błędy oraz literówki. To oczywiście powinno być wystarczającym sygnałem ostrzegawczym. Aby uchronić się przed oszustwem, nie należy podejmować żadnych działań, a tym bardziej klikać w dołączony do wiadomości link

Kamil Sadkowski

starszy specjalista ds. cyberbezpieczeństwa w ESET

Grzegorz Klocek

senior product manager ESET

Masz pytania?

Skontaktuj się ze mną:

klocek.g@dagma.pl

32 259 11 34