7 marca 2025

Zwolnienie z pracy za pomocą maila - nowa metoda cyberprzestępców

Otrzymujesz maila z HR informującego o natychmiastowym rozwiązaniu twojej umowy. Oczywiście klikasz w link, żeby dowiedzieć się więcej. Chwilę później okazuje się, że pracę nadal masz, ale np. na Twoim koncie brakuje pieniędzy, bo ktoś w Twoim imieniu zrobił duże zakupy w sklepie internetowym. Oszustwo „na zwolnienie z pracy” to nowa, wyjątkowo groźna metoda cyberprzestępców. Tym razem podszywają się pod pracodawców, by wykorzystać nasze silne emocje i przejąć dostęp do wrażliwych danych. Czy potrafisz zachować zimną krew i się przed nimi obronić?

Cyberprzestępcy to nie tylko specjaliści od technologii, ale też mistrzowie manipulacji. Nikt tak jak oni nie potrafi wywołać w nas strachu i zmusić do działania wbrew zdrowemu rozsądkowi. Przecież wszyscy wiemy, że nie należy klikać w podejrzane linki. Ale kto o tym myśli, gdy właśnie dostał wiadomość z HR o nagłym zwolnieniu? To nowa metoda phishingu – jeszcze niedawno oszuści kusili fałszywymi ofertami pracy, dziś sprytnie podszywają się pod pracodawców, by ją „zabierać”.

Oszustwa związane ze zwolnieniem to wyjątkowo sprytna i niebezpieczna forma phishingu. Cyberprzestępcy doskonale wiedzą, że nagła informacja o utracie pracy wywołuje ogromny stres. Liczą na to, że ofiara zareaguje impulsywnie – kliknie w złośliwy link lub poda swoje dane logowania. W takich sytuacjach łatwo stracić czujność, dlatego zamiast działać pochopnie, warto najpierw skontaktować się z pracodawcą i zweryfikować wiadomość

Kamil Sadkowski

analityk laboratorium antywirusowego ESET

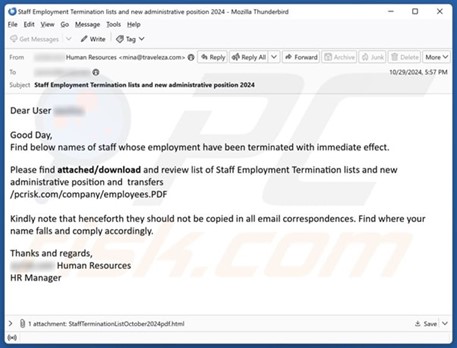

Atak może zacząć się od e-maila informującego o zwolnieniu, w którym podany jest link do rzekomych szczegółów dotyczących odprawy lub daty zakończenia zatrudnienia. Innym scenariuszem jest wiadomość dotycząca zwolnień w firmie – w załączniku ma znajdować się lista nazwisk zwolnionych współpracowników. Bez względu na treść, cel cyberprzestępców jest ten sam: skłonić odbiorcę do kliknięcia w zainfekowany link lub otwarcia złośliwego pliku.

Kliknięcie w link lub otwarcie załącznika prowadzi do instalacji złośliwego oprogramowania na urządzeniu lub przekierowania ofiary na fałszywą stronę logowania stworzoną do kradzieży danych. Jeśli cyberprzestępcy przejmą dostęp do konta w sieci firmowej, mogą uzyskać dostęp do poufnych informacji i zagrozić całej organizacji. Ryzyko jest jeszcze większe, jeśli używasz tego samego hasła w kilku miejscach – w takim przypadku cyberprzestępcy mogą zastosować atak typu credential stuffing, by uzyskać dostęp także do Twoich prywatnych kont.

Jak rozpoznać fałszywe zwolnienie z pracy?

Podobnie jak w przypadku każdego ataku phishingowego, istnieją sygnały ostrzegawcze, które powinny wzbudzić czujność. Zanim podejmiesz jakiekolwiek działania, zatrzymaj się na chwilę i zwróć uwagę na następujące elementy:

- Podejrzany adres nadawcy – sprawdź, skąd przyszła wiadomość. Najedź myszką na adres e-mail i zobacz, czy na pewno wygląda prawidłowo. Oszuści często podmieniają znaki w nazwie domeny, np. @m1crosoft.com zamiast @microsoft.com.

- Brak Twojego imienia i nazwiska – bądź czujny jeśli wiadomość zaczyna się od „Szanowny pracowniku” albo „Drogi użytkowniku”. Prawdziwa korespondencja z działu HR na ogół jest spersonalizowana.

- Załączniki i linki – jeśli e-mail nakłania Cię do pobrania czegoś albo kliknięcia w link, zatrzymaj się na chwilę. Najedź na link kursorem i sprawdź, dokąd faktycznie prowadzi. Jeśli adres wygląda dziwnie lub nie pasuje do oficjalnych adresów firmy, nie klikaj.

- Prośba o podanie loginu i hasła – żadna firma nie wysyła zwolnień w sposób wymagający zalogowania się na nieznanej stronie. Jeśli po kliknięciu linku widzisz stronę logowania, prawdopodobnie to phishing.

- Alarmistyczny ton – oszuści chcą, żebyś działał w panice. Jeśli wiadomość brzmi jak ultimatum i sugeruje, że musisz natychmiast coś zrobić, to kolejny sygnał ostrzegawczy.

- Błędy w tekście – choć cyberprzestępcy coraz częściej używają AI do pisania e-maili, wciąż mogą pojawić się w nich literówki, dziwne sformułowania czy błędy gramatyczne, które zdradzają fałszywą wiadomość.

Nie można wykluczyć, że cyberprzestępcy będą również wykorzystywać sztuczną inteligencję do tworzenia deepfake’owych nagrań audio i wideo, które realistycznie naśladują głos i wizerunek przełożonego. Ofiara odbierze telefon lub zobaczy nagranie, w którym szef informuje o zwolnieniu z pracy i prosi o kliknięcie w link, aby pobrać dokumenty lub potwierdzić odbiór decyzji. W rzeczywistości będzie to sprytnie przygotowany atak phishingowy, mający na celu kradzież danych. Dlatego bardzo ważne jest, żeby w takiej sytuacji uspokoić emocje i skontaktować się z działem HR lub przełożonym przez oficjalne kanały, aby potwierdzić autentyczność wiadomości

Kamil Sadkowski

analityk laboratorium antywirusowego ESET

Grzegorz Klocek

senior product manager ESET

Masz pytania?

Skontaktuj się ze mną:

klocek.g@dagma.pl

32 259 11 34

Podobne wpisy:

Polecane wydarzenia: